Stopper millioner/tusenvis falske e-poster

Spam, phishing og svindel. Innboksene rundt om renner over av meldinger som ikke egentlig er ønsket. Noen utgir seg i tillegg for å ha en avsender du skulle tro du kunne stole på. Med DMARC har jeg sporet at det faktisk er tusenvis av meldinger som har forsøkt å utgi seg for å være meg.

Dette nettstedet ligger på byeskille.no (og tidligere byeskille.net). Begge to er domener som jeg bruker til min personlige e-post.

Siden jeg er litt opptatt av sikkerhetsteknologier fant jeg ut at jeg skulle sjekke om jeg kunne innføre noen nye løsninger for e-postsikkerhet på eget domene.

Teknologiene heter DKIM og DMARC.

DKIM er krypteringssystemer som teknisk merker alle meldinger fra epostserveren med en kryptografisk signatur som er nesten umulig å forfalske.

DMARC bruker informasjon om DKIM-krypteringsnøkler og hvilke e-postservere som får lov til å sende ut e-post for domenet (SPF) for å vurdere om en e-post er ekte, hva som skal gjøres med falsk e-post og eventuell rapportering om forfalsket e-post.

Jeg sjekket først om eksisterende e-postleverandør for byeskille.no kunne få til en løsning med disse teknologiene, men de støttet ikke DKIM.

Dermed ble det flytting til en annen leverandør der jeg i stor grad kunne sette opp alt selv.

Hva gjør dette?

Teknologiene gjør at om noen forsøker seg på å sende ut en e-post som utgir seg for å være fra oyvind@byeskille.no vil de ikke kunne følge samme sikkerhetsnivå med kryptografisk signering (DKIM), og e-postene vil ikke komme fra en av de godkjente serverne satt opp i SPF.

Når en slik e-post kommer f.eks. til Gmail vil Google sjekke hva jeg har bedt dem om å gjøre med e-post som ikke følger sikkerhetskravene:

- Putt den i spam-mappa og gi meg beskjed

Dette får Google vite ved å se på denne tekniske strengen som jeg har lagt inn i DNS for domenet byeskille.no:

v=DMARC1; p=quarantine; rua=mailto:dmarc@byeskille.no,mailto:exorqlrd@ag.dmarcian-eu.com;

Resultatet er at mottakere ikke skal få slike falske e-poster i innboksen i det hele tatt.

Kort forklart gjøres dette:

- v=DMARC1: Sier at systemet bruker DMARC

- p=quarantine: Sier at e-poster som ikke følger reglene skal legges i spam-mappe eller lignende

- rua=mailto:dmarc@byeskille.no,mailto:exorqlrd@ag.dmarcian-eu.com: Ber om at rapporter om overtredelser sendes sendes til disse to e-postadressene.

Mottakere som Gmail sjekker om e-postene følger reglene ved å slå opp to andre oppføringer i DNS:

SPF: v=spf1 include:_spf.google.com ~all

Sier at den skal hente listen med godkjente e-postservere fra _spf.google.com siden jeg bruker Google G Suite for å styre e-posten.

DKIM: v=DKIM1; k=rsa; p=MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEAvFr/dgjyDVIgG2OGac/nJO+QEdO+8NXMSMzKtLUxfB9uPn1V6HMsC4pqU7BFCoXlb3yIqyZ26PR+aQIdR6JErdwXuiaAOw28ZSLNxD2kRRoa56vSmhlL4hS2vhmgMa+Hp8hhoKXxsA1dttDKqY4kg1jISmY9bswO5xoVePNMob/TVw680VwlAN5ri24QbNoOS9JKr/o0hVjzkvchMdb5auAAWXf6jCoO8DDgou5cP+gUtjYjS8fcot6OTHvOTHaK1AxZyRctGLxteszS/CjBl5yPpyypIfDMDx8h9eYRqy77JPjkbG7tWRa145TZ2jdADav+z5ha5LxzBQJ0RicHRwIDAQAB

Inneholder den offentlige nøkkelen som Gmail eller andre kan bruke for å se om e-poster er signert med riktig hemmelig krypteringsnøkkel.

Tallene

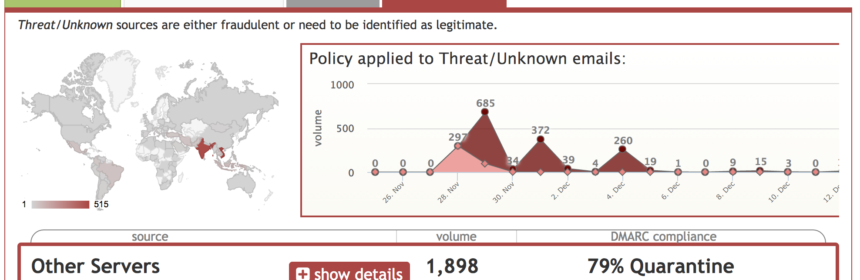

Etter å ha satt opp dette og rapportering kunne jeg se at det faktisk var en del spam der ute som utga seg for å være meg.

Data fra Gmail, Hotmail og andre store e-postboks-leverandører viste at nesten 2 000 meldinger hadde kommet dit fra systemer som slett ikke var meg – selv om de utga seg å komme fra adresser som sluttet på @byeskille.no eller @byeskille.net.

Å stoppe spam og i verste fall svindelforsøk på denne måten brukes av stadig flere.

Britiske myndigheter skrev i slutten av november hvordan skattemyndighetene der har stoppet over 300 millioner slike falske e-poster.

Jeg valgte derfor å lage noen saker for nrk.no om teknologien, hva de har gjort i Storbritannia og hvordan det står til her i Norge.

Her er sakene:

- Stoppet over 300 millioner svindel-eposter (nrk.no)

- Stopper falske nettbanker nesten daglig (nrk.no)

- Bare fire kommuner med epostsikring (nrk.no)

For å sjekke hvordan det står til i Norge valgte jeg å gjøre noen egne undersøkelser.

Enkle undersøkelser kan gjøres med flere nettsider fra ulike teknologileverandører (eksempler er Dmarcian, Agari og MXToolbox).

Men jeg ønsket f.eks. å kunne teste alle kommunene med basis i domenelistene jeg skaffet da jeg sjekket bruken av HTTPS i Norge.

Jeg lette derfor etter et verktøy som gjorde at jeg kunne masseteste med basis i ei stor liste.

Til slutt endte jeg på verktøyet zdns fra folkene bak prosjektet zmap som driver med skanning av store deler av internett som en del av forskning.

Med zdns kunne jeg dermed mate inn lista med alle domenene til norske kommuner og skrive ut resultatet til ei fil som json-data, slik:

cat kommune-herad-ks-med-mx.csv | /home/oyvind/go/bin/zdns DMARC --prefix=_dmarc. --threads 5 > /home/oyvind/dmarc/results/kommune-dmarc-21122016.json

Dette ble så konvertert til regneark-vennlig csv med dette verktøyet fra Eric Mill.

Etter dette kunne jeg filtrere, studere og telle opp i Excel eller et databaseprogram.

Da kunne jeg se følgende:

- Bare 4 kommuner hadde eksplisitt satt opp DMARC

- Bare 8 av totalt 40 domener for offentlige etater som er medlemmer av Forum for store offentlige nettsteder var sikret med DMARC

- Et bedre inntrykk blant banker og noen domener knyttet til helse

Noen nyttige ressurser om teknologiene:

DMARC – forklaring: https://dmarc.org/overview/

Hvordan sette det opp om du har e-posten gjennom Google G Suite / Google Apps: DKIM, SPF og DMARC

Hvordan sette det opp om du har e-posten gjennom Microsoft Office 365

Interessant blogg fra Terry Zink i Microsoft